05Moduulit

JWT Key Confusion Hyökkäykset kun Julkista Avainta ei Tiedetä

Vaikea30MIN

Julkisen avaimen päättely

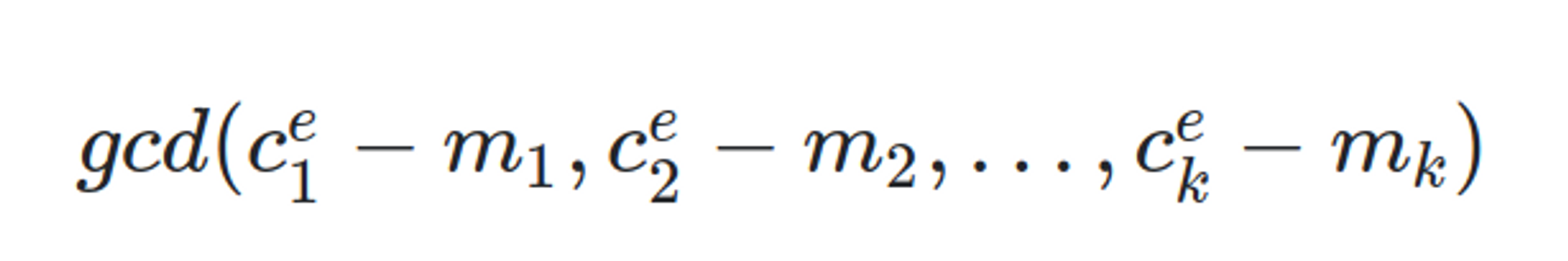

Kun JWT on allekirjoitettu asymmetrisellä algoritmilla, allekirjoitukseen käytetyn yksityisen avaimen parin, eli julkisen avaimen, voi joskus päätellä matematiikalla. Laskentakaava perustuu tähän StackExchange keskusteluun: https://crypto.stackexchange.com/questions/30289/is-it-possible-to-recover-an-rsa-modulus-from-its-signatures/30301#30301

Kaavaa ei tarvitse ymmärtää, GitHubista löytyy jo työkalu jolla laskenta on toteutettu.

1 / 5

Hakatemia Pro

Hakkeroinnin oppiminen alkaa tästä

Sadat interaktiiviset kurssit, virtuaalilabrat ja CTF-haasteet selaimessasi. Aloita ilmainen kokeilu ilman korttitietoja.